As opções de comunicação hoje em dia são inúmeras, desde recados “de boca”, até as formas mais instantâneas possibilitadas pela internet ou pelos aparelhos celulares. Enfim, atualmente só não interage quem não quer… ou tem algum tipo de “rabo preso”.

Esse é o caso, por exemplo, dos terroristas. Aliás, já imaginou como esses caras conseguem – sem cerimônia – viver e conviver com pessoas, armar planos mirabolantes e catastróficos sem sequer deixar rastros de suas intenções?

Pois é, esse é um problema que deixa, especialmente, as autoridades americanas escandalizadas. No caso de Bin Landen, por exemplo, as justificativa para tanto tempo escondido, é que o líder terrorista só se comunicava por recados entregues em mãos.

Mas, como sempre há uma forma de burlar o sistema, estudiosos do assunto garantem que existem formas mais tecnológicas de trocar informações de forma discreta. Confira, na lista abaixo, outros recursos de comunicação que costumam ser usados pelos terroristas:

– Chips descartáveis:

Essa é uma das formas mais baratas de se manter contato seguro com quem for preciso, especialmente porque é uma forma legalizada, mesmo para os terroristas. Esses chips podem ser comprados de forma anônima, inseridos em um celular, usados apenas uma vez e, assim, jogados fora. Outro público que utiliza muito esse recurso são os executivos, em visitas à Rússia e à China, por medo que seus celulares sejam grampeados.

– Dead drops:

Esse consiste em um antigo método usado por espiões, especialmente durante a Guerra Fria, para deixar pacotes com informações ou fotografias, em lugares como moitas ou outros esconderijos. Dessa forma, eles poderiam ser recuperados por alguém que estivesse passando por perto, devidamente informado sobre a “entrega”.

Há ainda uma forma mais moderna de dead drops, em que as pessoas utilizam pen-drives e CDs escondidos, camuflados dentro de pedras falsas ou escondidos em paredes, em algum lugar pouco frequentado. Isso possibilita a troca de dados entre os interessados e não deixa qualquer rastro no sistema comum de comunicação, onde as informações poderiam ser monitoradas.

Outra forma usada entre aqueles que precisam manter segredo, mesmo usando a internet, são os dead drop digitais. Esse método consiste em escrever uma mensagem por e-mail e não clicar em “enviar”. Isso permite que a mensagem seja armazenada na pasta de rascunhos. O destinatário, que recebeu o login e a senha para aquela determinada conta de e-mail, pode ver a mensagem e, se necessário, responder.

– E-mail e mensagem de texto:

Não raro, terroristas tendem a se comunicar por meio de código ou usar metáforas, especialmente quando se discute metas. No episódio de 11 de setembro, nos Estados Unidos, por exemplo, os organizadores dos ataques se referiram ao World Trade Center como ‘arquitetura’, ao Pentágono como ‘artes’ e a Casa Branca como ‘política’.

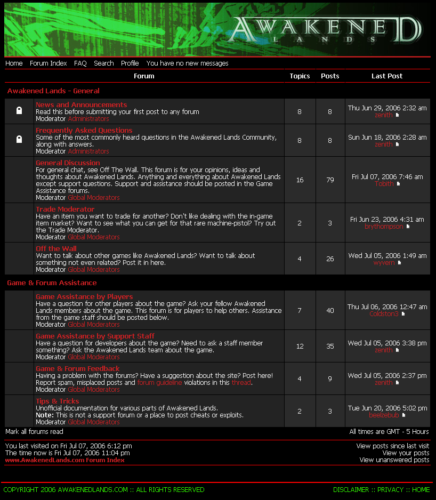

– Mídia social, sites de bate-papo e de jogos:

Uma forma que está se popularizando na hora de disfarçar trocas de mensagens são os fóruns online. Isso porque os sites que oferecem esse tipo de serviço são criptografados e precisam de senhas para serem navegados. Mas, claro, existem chances de vulnerabilidade, uma vez que algumas dessa páginas podem ser infiltradas por agentes de inteligência do governo, que se apresentam como militantes online.

– Arquivos JPEGs e GIFs:

Esse tipo de arquivo possibilita a ‘esteganografia’ ou a arte de esconder uma mensagem dentro de uma mensagem. Isso porque as imagens digitais codificados como JPEGs ou GIFs podem, teoricamente, ser usadas para transportar outros dados, caso sejam usados títulos inócuos no assunto.

– Telefones por satélite:

Apesar da tecnologia de criptografia, estes recursos permanecem suscetíveis à interceptação. Isso faz com que os líderes terroristas se mantenham cautelosos em usar os telefones por satélites, mesmo em áreas remotas e pouco povoadas. No entanto, essa ainda é uma possibilidade para eles, dependendo da situação.

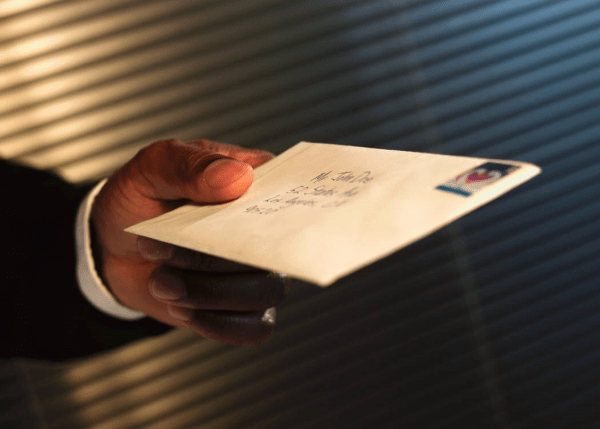

– Entregas em mãos:

Esse, como já mencionamos no início, foi o método usado por Bin Laden e que funcionou durante anos. Acontece, no entanto, que mesmo sem deixar rastros digitais, essa forma de comunicação precisa de um mensageiro, que pode ser rastreado. Aliás, isso foi exatamente o que aconteceu no caso do líder da Al Qaeda, morto em 2011, no Paquistão.

Comentários